DevOps עם דגש על Quality Gates ואיכות קוד

DevOps אצלנו הוא לא רק "להתקין Jenkins ולחבר לשרת". DevOps הוא המנגנון שמבטיח שקוד באיכות נמוכה לא מגיע ל-Production — אף פעם. Quality Gates בכל שלב של ה-Pipeline מוודאים שכל Commit עובר בדיקות קוד, Security Scanning, Performance Benchmarks ו-Coverage Thresholds לפני שהוא מתקדם. הגישה הזו משנה את התרבות: מפתחים לא "מקווים" שהקוד עובד — הם יודעים, כי ה-Pipeline הוכיח את זה.

ל-CTOs ו-Tech Leads בישראל שמכירים את הסיפור הזה: מפתח עושה Push ביום שישי, אף אחד לא בודק, ובשבת בבוקר ה-Production קורס. עם Pipeline שמיישם Quality Gates מחמירים, זה לא קורה. Merge ל-Main מותנה ב-CI ירוק — בלי חריגים, בלי "רק הפעם". זה לא בירוקרטיה — זה רשת ביטחון.

CI/CD Pipeline — כל שלב הוא Quality Gate

ה-Pipeline שלנו עם GitHub Actions כולל שלבים מוגדרים שכל אחד מהם Quality Gate בפני עצמו. שלב 1: Linting ו-Type Checking — קוד שלא עובר ESLint או TypeScript Strict לא ממשיך הלאה. שלב 2: Unit Tests ו-Integration Tests — כיסוי מינימלי של 80% על ה-Business Logic. שלב 3: Security Scanning עם Snyk — Vulnerability ברמת Critical חוסמת Build. שלב 4: Build ו-Bundle Analysis — חריגה מ-Performance Budget חוסמת.

שלב 5: Deploy ל-Staging אוטומטי. שלב 6: E2E Tests על Staging — Critical Flows שמדמים משתמשים אמיתיים. שלב 7: Manual Approval על ידי Tech Lead (לדפלויים ל-Production). שלב 8: Deploy ל-Production עם Blue-Green — אם Health Check נכשל, Rollback אוטומטי תוך 30 שניות. כל שלב מייצר Artifact ו-Logs שמתועדים — אם משהו לא עובד, יודעים בדיוק איפה ולמה.

Infrastructure as Code — תשתית שנבדקת כמו קוד

Terraform מאפשר להגדיר את כל התשתית כקוד מנוהל ב-Git. אבל אצלנו, Terraform לא רק כלי Provisioning — הוא עובר את אותו תהליך כמו Application Code: Code Review על כל שינוי, terraform plan שנסקר ידנית, ו-Policy as Code עם OPA (Open Policy Agent) שמוודא שאין משאבים פתוחים לעולם, שאין Secrets ב-Environment Variables, ושכל Resource מתויג לפי מדיניות עלויות.

Terraform Modules מאפשרים Reuse — סביבת Staging חדשה עולה בשעה, לא בשבוע. State מנוהל ב-Remote Backend עם Locking — אין סכנה ששני מפתחים משנים תשתית במקביל. Drift Detection מתריע כשמישהו שינה משהו ידנית ב-Console — כל שינוי חייב לעבור דרך ה-Code, ללא חריגים.

Security Scanning — אבטחה כחלק מה-Pipeline

Shift-Left Security אומר שאבטחה נבדקת בכל שלב של הפיתוח, לא רק לפני ההשקה. Snyk סורק Dependencies לפגיעויות ידועות — CVE עם Severity גבוהה חוסם Merge. SAST (Static Application Security Testing) סורק את הקוד עצמו לדפוסים מסוכנים — SQL Injection, XSS, Hardcoded Secrets. Container Scanning מוודא ש-Docker Images מבוססים על Base Images מעודכנים.

Secrets Management עם HashiCorp Vault או AWS Secrets Manager — לעולם לא Hardcoded ב-Code ולא ב-Environment Variables גלויים. IAM Policies עם Least Privilege — כל Service מקבל גישה רק למה שהוא צריך. Audit Logging על כל גישה רגישה — מי ניגש, מתי, ומה עשה. הגישה הזו מונעת 90% מהפריצות הנפוצות.

Observability — Metrics, Logs ו-Traces במקום אחד

מערכת ב-Production ללא Observability היא כמו לנהוג בלילה בלי פנסים. Three Pillars of Observability — Metrics, Logs, Traces — מיושמים בכל מערכת שאנחנו בונים. Metrics עם Prometheus/Datadog: Response Time, Error Rate, CPU, Memory, Custom Business Metrics. Logs מרוכזים ב-ELK או CloudWatch עם Structured Logging — כל Log Entry כולל Correlation ID, User ID ו-Context.

Distributed Tracing עם OpenTelemetry מאפשר לעקוב אחרי Request ספציפי דרך כל השירותים. כש-P99 Latency עולה — רואים בדיוק איפה ולמה. Alerting מוגדר על SLIs (Service Level Indicators) — לא "CPU מעל 80%" אלא "Error Rate מעל 0.1% למשך 5 דקות". בואו נבנה Pipeline שלא מתפשר על איכות.

פיתוח Web

פיתוח Web הקמת API לאתרים ומערכות — פיתוח API מקצועי

הקמת API לאתרים ומערכות — פיתוח API מקצועי פיתוח Mobile

פיתוח Mobile ייעוץ טכני

ייעוץ טכני תחזוקה ותמיכה

תחזוקה ותמיכה המרת פיגמה לקוד

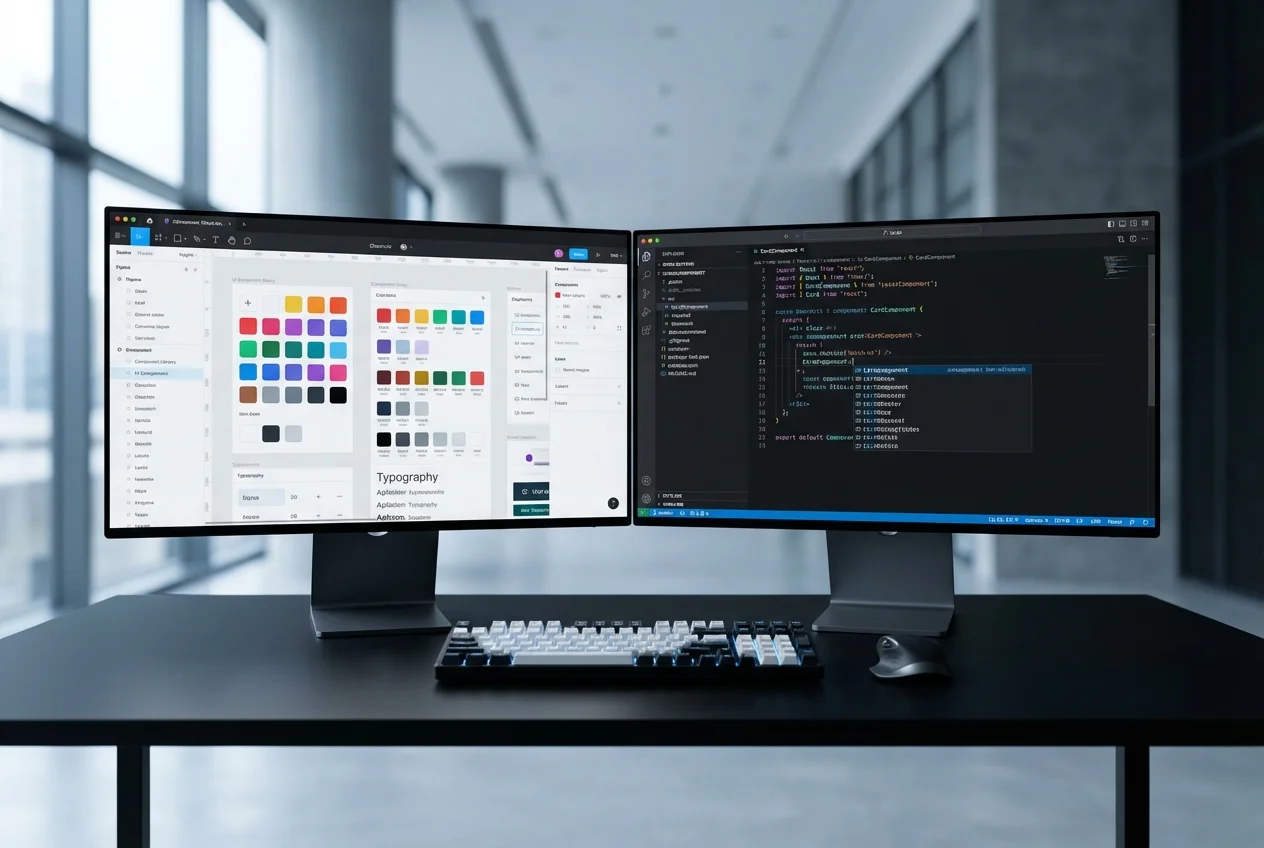

המרת פיגמה לקוד